phamducphuc.com

WPScan kiểm tra lỗ hổng website sử dụng WordPress

Thu Aug 12 2021 14:18:03 GMT+0700 (Indochina Time)

WPScan là một trình quét bảo mật WordPress mã nguồn mở. Bạn có thể sử dụng nó để quét trang web WordPress của mình để tìm các lỗ hổng đã biết trong lõi WordPress, cũng như các plugin và chủ đề WordPress phổ biến.

<p>Công cụ này có sẵn tại: <a href="https://ouo.io/VR0BiU" target="_blank" rel="noopener noreferrer">github</a> công cụ này được cài đặt trong hầu hết các bản phân phối bảo mật.</p>

<p> Trước khi chúng ta bắt đầu cài đặt, một điều quan trọng nên nhớ là wpscan không hoạt động trên Window cho nên bạn sẽ cần cài đặt Linux hay OSX để tiến hành. Nếu bạn chỉ có Windows thì bạn có thể download Virtualbox và cài đặt bất cứ Linux distro nào bạn muốn như một Virtual Machine.</p>

<p>cài đặt Ruby và các gói cần thiết để thiết lập được WPScan</p>

<p>Chạy từng đoạn lệnh bên dưới:</p>

<pre>

<code class="text-primary bg-light">

sudo apt install ruby

sudo apt install build-essential libcurl4-openssl-dev libxml2 libxml2-dev libxslt1-dev ruby-dev libgmp-dev zlib1g-dev

sudo gem install wpscan

</code>

</pre>

<p>WPScan sẽ được cài đặt vào /usr/local/bin/wpscan.</p>

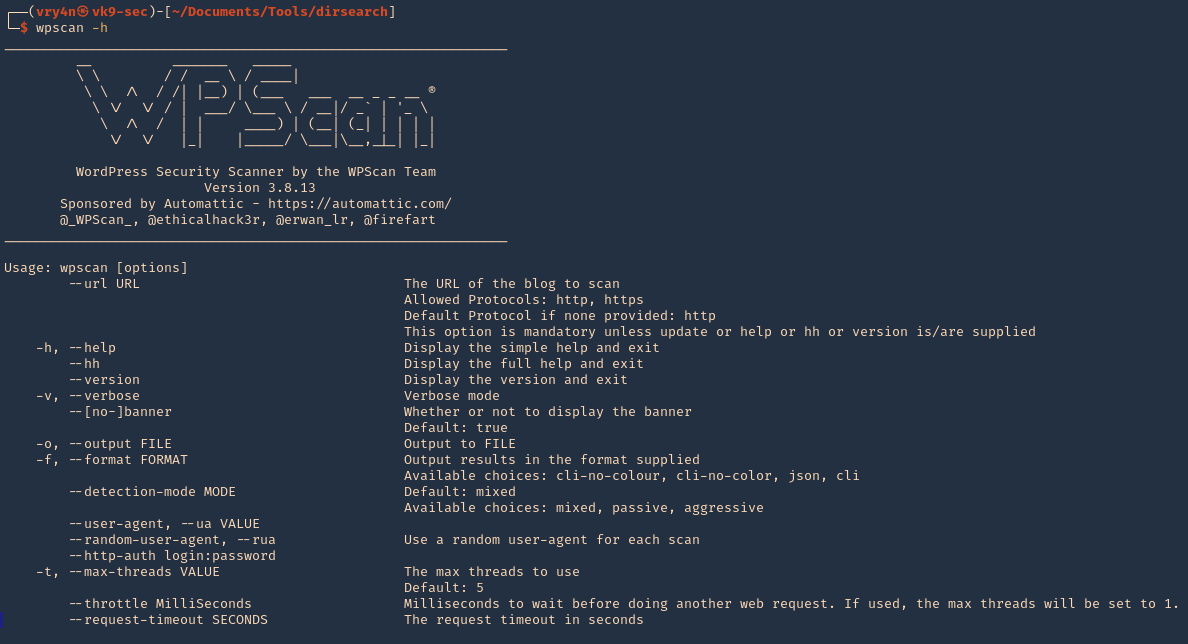

<p>1. Hiển thị trợ giúp</p>

<pre>

<code class="text-primary bg-light">

wpscan –help

wpscan -h

</code>

</pre>

<img src="/img/security/hacking/wpscan/1.png" alt="">

<p>2. Hiển thị phiên bản công cụ</p>

<pre>

<code class="text-primary bg-light">

wpscan --version

</code>

</pre>

<img src="/img/security/hacking/wpscan/2.png" alt="">

<p>3. Không hiển thị baner</p>

<pre>

<code class="text-primary bg-light">

wpscan --nobanner --version

</code>

</pre>

<img src="/img/security/hacking/wpscan/3.png" alt="">

<p>4. Cập nhật cơ sở dữ liệu</p>

<pre>

<code class="text-primary bg-light">

wpscan --update

</code>

</pre>

<img src="/img/security/hacking/wpscan/4.png" alt="">

<h5 class="text-danger">Scanning</h5>

<p>1. Quét cơ bản, bạn cần thiết lập trang web chạy WordPress, nó sẽ chạy quét lỗ hổng</p>

<pre>

<code class="text-primary bg-light">

wpscan --url http://pinkydb

</code>

</pre>

<img src="/img/security/hacking/wpscan/5.png" alt="">

<p>2. Bạn cũng có thể quét 1 cách lén lút hơn</p>

<pre>

<code class="text-primary bg-light">

wpscan --url http://pinkydb --stealthy

</code>

</pre>

<img src="/img/security/hacking/wpscan/6.png" alt="">

<p>3. Quét các plugin dễ bị tấn công bằng --enumerate</p>

<img src="/img/security/hacking/wpscan/7.png" alt="">

<pre>

<code class="text-primary bg-light">

wpscan --url http://pinkydb --enumerate vp

</code>

</pre>

<img src="/img/security/hacking/wpscan/8.png" alt="">

<p>4. Kiểm tra các theme dễ bị tấn công</p>

<pre>

<code class="text-primary bg-light">

wpscan --url http://pinkydb --enumerate vt

</code>

</pre>

<p>5. Liệt kê người dùng</p>

<pre>

<code class="text-primary bg-light">

wpscan --url http://pinkydb --enumerate u

wpscan --url http://pinkydb --enumerate u1-1000

</code>

</pre>

<p>6. Sử dụng tùy chỉnh user agent</p>

<pre>

<code class="text-primary bg-light">

wpscan--url http://pinkydb --user-agent ‘Mozilla/5.0 (Macintosh; Intel Mac OS X 10_11_6) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/11.1.2 Safari/605.1.15’

</code>

</pre>

<p>7. Sử dụng ngẫu nhiên user agent</p>

<pre>

<code class="text-primary bg-light">

wpscan --url http://pinkydb --random-user-agent

</code>

</pre>

<p>8. Chạy đa luồng để quét nhanh hơn mặc định là 5</p>

<pre>

<code class="text-primary bg-light">

wpscan --url http://pinkydb -t 10

</code>

</pre>

<p>9. Gửi qua proxy, trong BurpSuite, ta cũng có thể xác nhận user agent giả mạo.</p>

<pre>

<code class="text-primary bg-light">

wpscan --url http://pinkydb --user-agent ‘Mozilla/5.0 (Macintosh; Intel Mac OS X 10_11_6) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/11.1.2 Safari/605.1.15’ --proxy http://127.0.0.1:8080

</code>

</pre>

<img src="/img/security/hacking/wpscan/9.png" alt="">

<p>10. Bạn cũng có thể đặt cookie, nếu trang yêu cầu bất kỳ</p>

<pre>

<code class="text-primary bg-light">

wpscan --url http://pinkydb --cookie-string <cookie>

</code>

</pre>

<p>11. Quét API</p>

<pre>

<code class="text-primary bg-light">

api-token <token>

</code>

</pre>

<p>12. Nếu WordPress không tự động định vị trang, bạn cũng có thể đặt vị trí, các plugin cũng có tùy chọn tương tự</p>

<pre>

<code class="text-primary bg-light">

wpscan --url http://pinkydb --wp-content-dir <DIR>

wpscan --url http://pinkydb --wp-plugin-dir <DIR>

</code>

</pre>

<p>13. Chạy quét ở các chế độ (mixed, passive, aggressive)</p>

<pre>

<code class="text-primary bg-light">

wpscan --url http://pinkydb --detection-mode aggressive

</code>

</pre>

<p>14. Chạy chế độ phát hiện các plugin ở các chế độ (mixed, passive, aggressive)</p>

<pre>

<code class="text-primary bg-light">

wpscan --url http://pinkydb --plugins-detection aggressive

wpscan --url http://pinkydb --plugins-version-detection aggressive

</code>

</pre>

<p>15. Xác định URI nếu trang đăng nhập WordPress khác với /wp-login.php</p>

<pre>

<code class="text-primary bg-light">

wpscan --url http://pinkydb --login-uri /wordpress/login.php

</code>

</pre>

<p>16. Cung cấp tên người dùng để liệt kê</p>

<pre>

<code class="text-primary bg-light">

wpscan --url http://pinkydb -U user_list.txt --enumerate u

</code>

</pre>

Phạm Đức Phúc, tôi có đam mê về công nghệ, hỗ trợ các vấn đề liên quan đến tài khoản mạng xã hội và điện thoại...